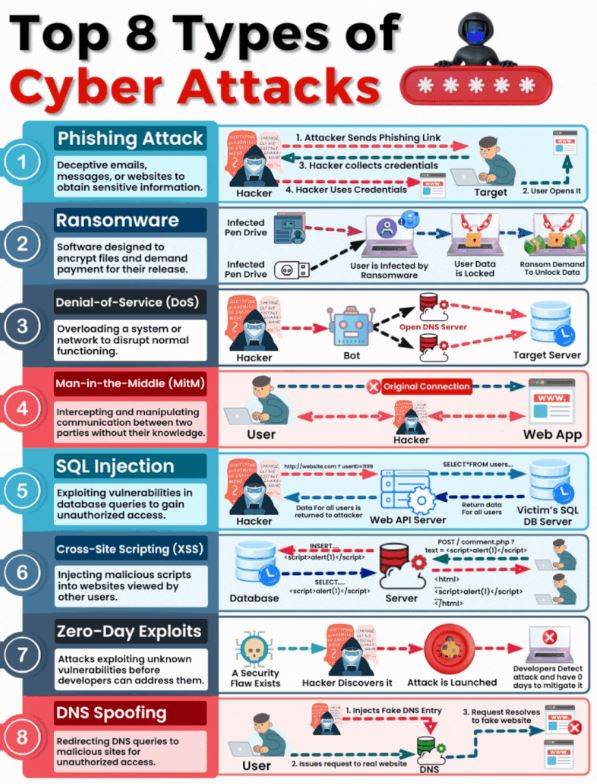

Na era digital em que vivemos, a conectividade é onipresente, proporcionando inúmeras facilidades, mas também abrindo portas para uma série de ameaças cibernéticas sofisticadas. À medida que a tecnologia avança, cresce a necessidade de compreender e proteger-se contra diferentes tipos de ataques que visam comprometer a integridade, confidencialidade e disponibilidade dos dados. Nesse cenário complexo, desde ataques clássicos como phishing e ransomware até ameaças mais avançadas como zero-day exploits, a segurança cibernética torna-se uma prioridade crucial. Este texto explora algumas das táticas empregadas por cibercriminosos, destacando também as medidas e melhores práticas essenciais para proteger sistemas e informações vitais em um mundo digital cada vez mais interconectado.

Phishing Attack: Um ataque de phishing envolve a criação de e-mails, mensagens ou sites enganosos que aparentam ser legítimos para induzir usuários a revelarem informações confidenciais, como senhas ou detalhes financeiros. Para se proteger contra ataques de phishing, é crucial verificar cuidadosamente a autenticidade dos remetentes, evitar clicar em links suspeitos e utilizar autenticação de dois fatores sempre que possível.

Ransomware: O ransomware é um tipo de software malicioso que criptografa os arquivos de um sistema e exige pagamento para liberar a chave de descriptografia. Proteger-se contra ransomware inclui manter regularmente backups atualizados, usar software antivírus confiável, evitar abrir anexos de fontes não confiáveis e manter o sistema operacional e os programas sempre atualizados.

Denial-of-Service (DoS): Em ataques de DoS, os atacantes sobrecarregam um sistema ou rede, tornando-o inacessível para usuários legítimos. Mitigar ataques DoS envolve a implementação de firewalls, balanceadores de carga, e serviços de proteção contra DDoS (ataques distribuídos de negação de serviço) para filtrar tráfego malicioso e manter a estabilidade do sistema.

Man-in-the-Middle (MitM): Os ataques MitM envolvem interceptar e manipular a comunicação entre duas partes sem que elas saibam. Para proteção, é crucial utilizar criptografia SSL/TLS em comunicações online, conectar-se a redes seguras e estar ciente de atividades suspeitas. Além disso, certificar-se de que os sites acessados são autênticos ajuda a prevenir ataques MitM.

SQL Injection: Ataques de SQL injection exploram vulnerabilidades em consultas de banco de dados para obter acesso não autorizado. Prevenir SQL injection inclui validar e sanitizar entradas de dados, utilizar parâmetros preparados em consultas SQL e restringir as permissões de banco de dados para limitar o impacto de possíveis ataques.

Cross-Site Scripting (XSS): XSS envolve a inserção de scripts maliciosos em sites, afetando outros usuários que os visitam. Proteger-se contra XSS inclui validar e escapar dados de entrada, implementar cabeçalhos de segurança HTTP, e garantir que o conteúdo dinâmico seja de fontes confiáveis.

Zero-Day Exploits: Ataques de Zero-Day exploram vulnerabilidades antes que os desenvolvedores possam corrigi-las. A prevenção envolve manter sistemas e software atualizados, utilizar soluções de segurança proativas, e monitorar atentamente fontes de notícias de segurança para estar ciente de vulnerabilidades recentes.

DNS Spoofing: Ataques de DNS spoofing redirecionam consultas DNS para sites maliciosos, visando obter acesso não autorizado. Proteger-se inclui o uso de DNS seguro, implementar DNSSEC (DNS Security Extensions), e garantir que os roteadores e servidores DNS estejam configurados corretamente para evitar manipulações. Além disso, é importante verificar a autenticidade dos sites antes de inserir informações sensíveis.

Em conclusão, a cibersegurança é um campo em constante evolução, exigindo vigilância e ação proativa para enfrentar as ameaças em constante mutação. A sofisticação dos ataques, desde tentativas simples de phishing até explorações avançadas de vulnerabilidades zero-day, destaca a importância de uma abordagem holística para proteger dados e sistemas. Empresas, organizações e indivíduos devem adotar práticas robustas de segurança, como atualizações regulares de software, treinamento de conscientização, implementação de firewalls e o uso de criptografia. A colaboração entre a comunidade de segurança cibernética, desenvolvedores e usuários é fundamental para criar um ambiente digital mais seguro. Ao estarmos conscientes das ameaças e investirmos em medidas preventivas, podemos fortalecer nossas defesas contra adversários virtuais, garantindo assim a integridade e a confidencialidade dos dados que são fundamentais para nossa sociedade digital.